Tổng quan

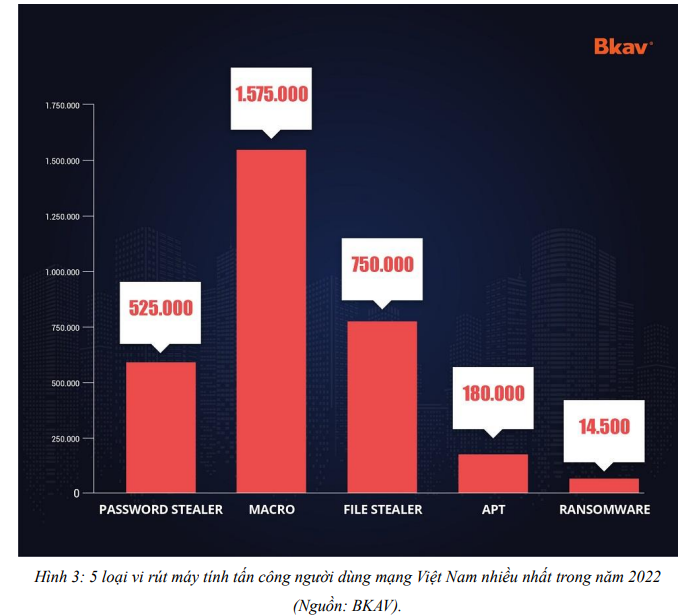

Tình hình phát tán mã độc hiện nay đang có những diễn biến phức tạp và khó lường. Các cuộc tấn công mạng không chỉ nhằm vào các cá nhân, mà còn hướng đến các tổ chức, doanh nghiệp, thậm chí cả các cơ quan chính phủ và hạ tầng quốc gia. Điều này gây ra những thiệt hại nghiêm trọng về tài chính, uy tín, và an ninh. Theo các báo cáo từ các tổ chức an ninh mạng hàng đầu, số lượng các cuộc tấn công bằng mã độc đang gia tăng đáng kể cả về tần suất lẫn mức độ tinh vi.

Một trong những xu hướng đáng chú ý là sự phát triển của các mã độc tinh vi, có khả năng tự động hóa và tự lẩn trốn, khiến cho việc phát hiện và phòng chống trở nên khó khăn hơn bao giờ hết. Các mã độc này thường được phân phối thông qua nhiều kênh khác nhau như email lừa đảo (phishing), các trang web bị xâm nhập, hoặc thậm chí thông qua các ứng dụng và phần mềm tưởng chừng như an toàn.

Sự bùng nổ của công nghệ IoT (Internet of Things) cũng mở ra một mặt trận mới cho các cuộc tấn công mã độc. Các thiết bị IoT thường có mức độ bảo mật thấp, dễ dàng trở thành mục tiêu của các cuộc tấn công, tạo điều kiện cho mã độc lây lan nhanh chóng và khó kiểm soát. Bên cạnh đó, sự phát triển của điện toán đám mây và môi trường làm việc từ xa do đại dịch COVID-19 đã làm gia tăng bề mặt tấn công, khiến cho việc bảo vệ dữ liệu và hệ thống trở thành một thách thức lớn đối với các tổ chức.

Trong bối cảnh đó, việc nghiên cứu và phân tích mã độc trở nên vô cùng cần thiết. Nó không chỉ giúp hiểu rõ hơn về cách thức hoạt động của mã độc, mà còn hỗ trợ trong việc phát triển các biện pháp phòng chống hiệu quả, nâng cao khả năng phát hiện và ứng phó với các mối đe dọa mạng. Báo cáo này sẽ tập trung vào việc phân tích các loại mã độc phổ biến hiện nay, những phương pháp và công cụ được sử dụng để phát tán mã độc, cũng như các chiến lược và giải pháp để bảo vệ hệ thống khỏi sự tấn công của mã độc.

Nội dung đề tài

Khái niệm mã độc:

Theo Viện tiêu chuẩn – công nghệ quốc gia Hoa Kỳ (NIST – National Institute of Standart and Technology), mã độc (malwave) là 1 chương trình được chèn 1 cách bí mật vào hệ thống với mục đích làm tổn hại tới tính bí mật, tính toàn vẹn hoặc tính sẵn sàng của hệ thống. Mã độc bao gồm nhiều loại khác nhau như virus, sâu máy tính (worms), trojan, ransomware, spyware, adware, và nhiều loại phần mềm độc hại khác.

Khái niệm phân tích tĩnh:

Phân tích tĩnh là phương pháp phân tích mã độc được thực hiện tự động bằng cách kiểm tra mã độc mà không cần thực thi nó. Việc này giúp nhà phân tích có thể xác định được đặc điểm cơ sở của mã độc và bảo đảm bảo mật, an toàn.

❖ Phân tích mã tĩnh/Phân tích mã nguồn:

- Phân tích mã tĩnh (hay phân tích mã nguồn) là một phần của Code Review (còn được gọi là White-box Testing), được thực hiện trong giai đoạn đầu của việc phát triển.

- Phân tích mã tĩnh thường dùng những công cụ phân tích mã tĩnh nhằm tìm kiếm những lỗ hỏng trong mã nguồn mà không cần thực thi chương trình.

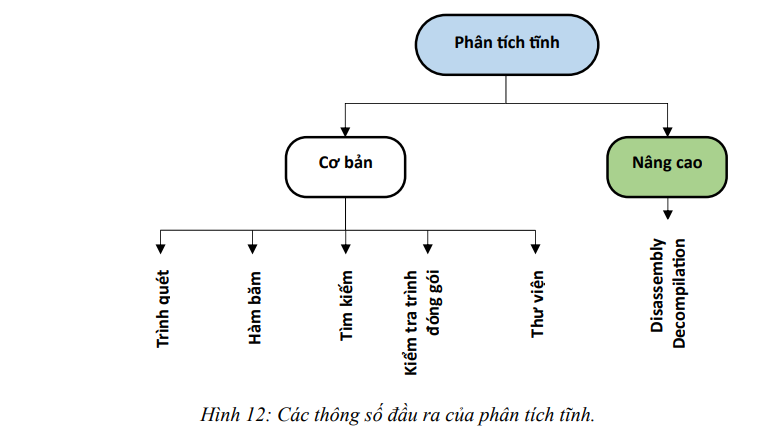

Ở mức độ cơ bản, người phân tích sẽ không đi sâu vào việc phân tích các đoạn mã của mã độc mà có thể sử dụng một số công cụ để tìm kiếm, kiểm tra một số thông tin như: trình quét virus, trích xuất các chuỗi, kiểm tra mã băm, các hàm và thư viện API mà tập tin có thể sử dụng.

Một số kỹ thuật sử dụng dùng trong phân tích tĩnh như:

Ở mức độ nâng cao, người phân tích sẽ tiến hành biên dịch ngược chương trình thành mã máy hoặc các ngôn ngữ cao cấp hơn nhằm kiểm tra cách hoạt động của các đoạn mã.

Khái niệm phân tích động:

Phân tích động là quá trình thực thi mã độc trong một môi trường được kiểm soát để nắm bắt hành vi và tác động của nó đối với hệ thống. Phân tích động là một phương pháp quan trọng trong an ninh mạng để phát hiện và phân loại mã độc, cũng như để hiểu cách thức hoạt động của chúng. Phân tích động đòi hỏi các công cụ chuyên dụng và có nguy cơ lây nhiễm phần mềm độc hại vào môi trường thật nếu thực hiện không cẩn thận.

Ở mức độ nâng cao, phân tích động là việc tiến hành debug một chương trình. Sử dụng debugger (trình gỡ lỗi), ta có thể thực hiện phân tích từng lệnh hay một hàm chức năng một cách thuận tiện. Nói cách khác, có thể thực thi chương trình ở chế độ chuyển động chậm trong khi nghiên cứu hành động của nó.

So sánh giữa phân tích động và phân tích tĩnh

- Phân tích động thường được thực hiện sau khi phân tích tĩnh cơ bản đi vào ngõ cụt, cho dù do xáo trộn, đóng gói hoặc nhà phân tích đã sử dụng hết các kỹ thuật phân tích tĩnh có sẵn.

- Không giống như phân tích tĩnh, phân tích động cho phép bạn quan sát chức năng thực sự của phần mềm độc hại,

Ví dụ: sự tồn tại của một chuỗi hành động trong mã nhị phân không có nghĩa là hành động sẽ thực sự thực thi. - Phân tích động là một cách hiệu quả để xác định chức năng của phần mềm độc hại.

Ví dụ: Nếu phần mềm độc hại của bạn là keylogger, phân tích động có thể cho phép bạn xác định vị trí tệp nhật ký của keylogger trên hệ thống, khám phá các loại hồ sơ mà nó lưu giữ, giải mã nơi nó gửi thông tin, v.v. - Trong phân tích động, những thông tin cần được theo dõi trong suốt quá trình thực thi mã độc như: các hành vi với tập tin, các tiến trình, hành vi liên quan đến registry, hành vi liên quan đến mạng, hay lắng nghe các gói tin,…